۱

دنبال کننده

دنبال کننده

۴

کل رویدادها

کل رویدادها

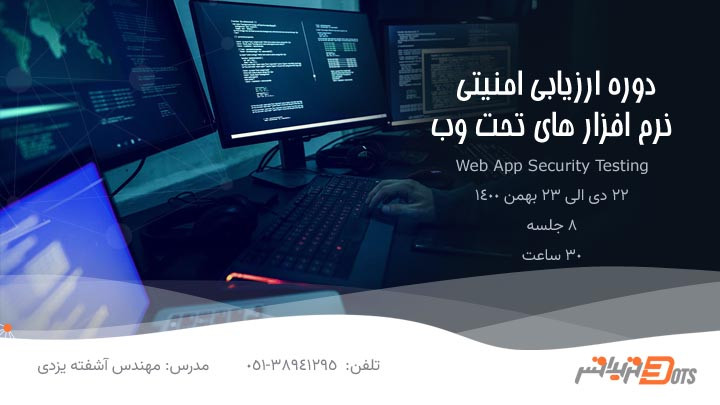

شرکت تریداتس توسط گروهی از متخصصین و کارشناسان حوزه امنیت و توسعه نرم افزار در سال 1395 تاسیس گردید. این شرکت به عنوان اولین و تنها شرکت بومی در خراسان رضوی موفق گردید مجوز عملیاتی افتا با گرایش آزمون و ارزیابی امنیتی، مجوز امن سازی و مقاوم سازی سامانه ها، زیرساخت ها و سرویس ها و مجوز آموزش امنیت فضای تولید و تبادل اطلاعات را از سازمان فناوری اطلاع...